前回、AWSマネジメントコンソールの基本設定を行いました。

今回はAWSのユーザーの種類について解説していきます。

これまではルートユーザーという管理者権限を持ったなんでもできるユーザーで作業をしてきました。

ですが、実際に運用していくうえで、このルートユーザーはほとんど使いません。

解約する際などに使うくらいでしょう。

しかも、ルートユーザーは最高権限を保有しているので、何でもやり放題です。

他人には使わせたくないユーザーですよね?

今回はセキュリティ面でも重要な、AWSのユーザーの種類について解説します。

- AWSのユーザーについて知りたい

- AWSのユーザーの制御をしたい

- グループ分けをしたい

【AWS参考書】

私がAWSの学習で使用した参考書です。

一つ一つ丁寧に解説されているのでとてもおすすめ!

ぜひ手にとって勉強してみてください。

なぜユーザーを分けるのか?

まずはなぜシステムでユーザーを分けなくてはならないのかを説明します。

それは下記のような点から必要であると言えます。

- 必要のない権限を与えてしまうリスク

- 共有のユーザーを使用すると、不正をしやすくなる

- 思わぬミスが大事故につながる

順番に説明していきます。

必要のない権限を与えてしまうリスク

会計システムを例にしてみましょう。

会計システムで、管理者権限を持ったアカウントを新入社員に付与したとして、何が起こるか?

例えばですが、必要のない仕訳データを作成したり、間違えているデータを承認してしまったり。

あるいは、大事なデータを削除してしまったり、といった事故が起こりえます。

何もわからない新入社員に管理者権限を付与するのはあまりにダメな運用です。

部を統括する部長クラスなら管理者権限を持ってもよいでしょう。

ですが、一般社員に管理者権限を持たせるのはよくないことは、この例からしても明らかです。

権限を与えてしまうリスクを考慮しないといけません。

共有のユーザーを使用すると、不正をしやすくなる

ユーザーを分ける利点して、不正を未然に防ぐ効果があります。

例えば、10人くらいで共有でユーザーを使用していたとします。

そこで、ある1人の人が不正をしたとします。

しかし、その不正を暴くのは困難になります。

共有用のユーザーのログは残りますが、10人も容疑者がいるので、誰が犯人かはわかりません。

なので、ログをとるためにもユーザー個々で分けた方がよいです。

思わぬミスが大事故につながる

管理者権限があると、大抵何でもできます。

そのため、思わぬ操作をしてしまう場合もありますし、また悪意を持って必要のない操作をすることも可能でしょう。

これらは組織にとって不利益を被ります。

このような事故や不正を防ぐためにも、適切な権限を付与することが重要です。

AWSへのアクセスを安全にする

これまでルートユーザーを扱ってきたことは先ほど説明しました。

ですが、ルートユーザーだけでは、万が一このユーザーが乗っ取られると好き放題されてしまいます。

ですので、認証とアクセス許可を行うIAM(アイエーエム)という仕組みを利用します。

IAM

IAMとはAWSリソースへのアクセスを安全に管理するための仕組みです。

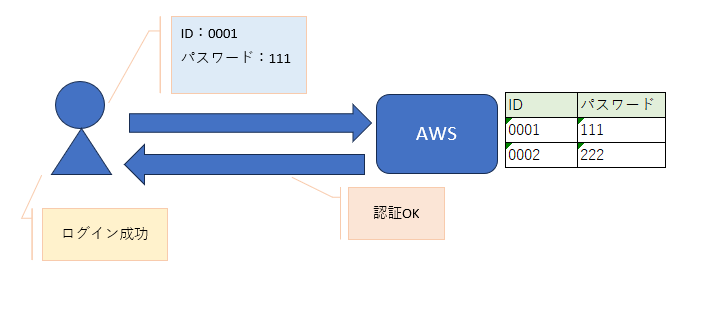

認証を用いて管理します。

認証とは、各ユーザーにIDを割り振り、それぞれのパスワードで管理する方法です。

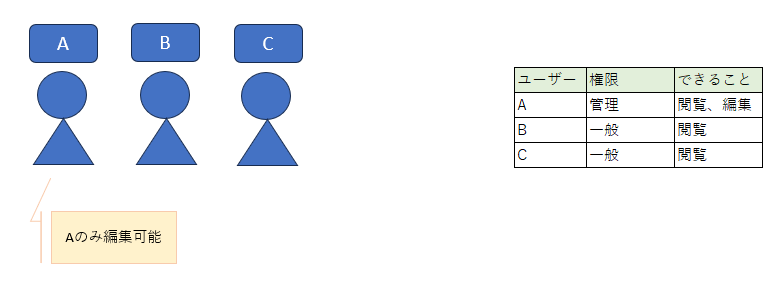

次に、IAMはアクセス許可をそれぞれのユーザーに付与します。

ユーザーに最低限必要な権限のみを与えるのが基本です!

ルートユーザーとIAMユーザー

ルートユーザーとIAMユーザーの違いについて説明します。

まず、ルートユーザーとはすべての権限を持ったユーザーです。

次に、IAMユーザーとは開発などを行う一般ユーザーになります。

ルートユーザーは解約やIAMユーザーを作成する時などに使います。

ユーザーとグループ

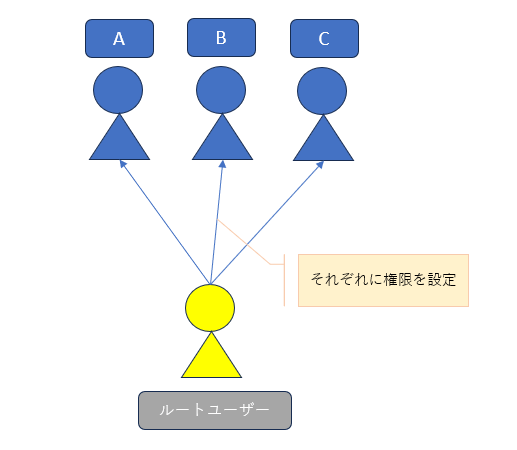

ルートユーザーがIAMユーザーを作成して権限を与えますが、

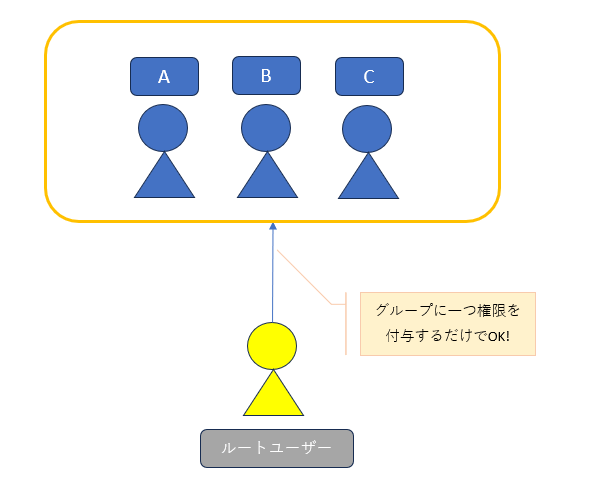

権限の与え方は個別ではなくグループで与えるのをおすすめします。

例えば、下記のような場合、権限を与えるのが手間となります。

ユーザーの人数分権限付与の作業が発生します。

ですが、下記のようにグループを作成すれば一括で権限を与えることができます。

グループを作成しておけば、新たにIAMユーザーが増えてもグループに追加するだけで、

余計な手間がかかりません。少人数でもグループを作成するようにしましょう。

ユーザの権限を管理する重要さ

AWSだけではなく、ユーザの権限を管理することは様々なところで言えます。

例えば、社内サーバを例にしてみましょう。

社内サーバの社外秘の情報を、ベンダーなどの常駐している社員が閲覧できるとしたらどうでしょうか?

社内の重要な情報を窃取されてしまうリスクがありますし、会社にとって重要な情報が外部へ流出する恐れもあります。

また社外だけでなく、経営層だけが確認できる資料に対して、一般社員がアクセスできてしまうのも問題です。

アクセス権限とは非常に重要もので、情報セキュリティでは必須で行うべき対策となります。

メリット

メリットはアクセス権を制御して秘密情報を守れることでしょう。

セキュリティ面において、アクセス権を管理することは必須です。

不正のトライアングルの「機会」を抑制することにも繋がります。

デメリット

デメリットを挙げるとするならば、アクセス権を管理することの負担です。

アクセス権を管理するには台帳のようなものを作成するのが望ましいでしょう。

アクセス権台帳を作成する担当の人が社内には必要になります。

またアクセス権を管理する人が1人だと不正が起こりやすいため、複数人での管理が理想です。

まとめ

今回はユーザーについての解説をしました。

作業をする場合はできる限り、というかほぼ必須でIAMユーザーを作成して使用することを推奨します。

また、組織が違うのであればグループに分けることも重要です。

なるべく権限を持たせないというのがセキュリティ面で基本となるので、ルートユーザーは極力使用せず、IAMユーザーで必要最低限の権限で運用するようにしましょう。

参考文献

【AWS参考書】

私がAWSの学習で使用した参考書です。

一つ一つ丁寧に解説されているのでとてもおすすめ!

ぜひ手にとって勉強してみてください。

関連記事

↓↓↓次回の記事です。

↓↓↓前回の記事です。

コメント